Si vous y consentez, nous pourrons utiliser vos informations personnelles provenant de ces Services Amazon pour personnaliser les publicités que nous vous proposons sur d'autres services. Par exemple, nous pourrons utiliser votre historique des vidéos regardées sur Key Movie pour personnaliser les publicités que nous affichons sur nos Boutiques ou sur Hearth Television.

Pour éviter les arnaques lors de l'achat d'une copyright, il est essentiel de suivre certaines précautions :

Components innovation is important to the security of payment networks. Nonetheless, presented the job of business standardization protocols along with the multiplicity of stakeholders associated, defining hardware security measures is over and above the control of any single card issuer or merchant.

Le crédit entreprise s’adresse aux professionnels, aux TPE et PME souhaitant financer des investissements ou encore de la trésorerie. Ces crédits aux entreprises couvrent aussi bien les besoins de financement de l’export que les besoins de financement des PME.

Trouvez selon votre profil et vos attentes Je Assess les offres Nos outils à votre disposition

Circumstance ManagementEliminate guide procedures and fragmented equipment to achieve a lot quicker, a lot more effective investigations

The FBI also estimates that skimming costs both equally shoppers and economical institutions around $one billion each year.

Les criminels utilisent des appareils spécialisés pour cloner les cartes bancaires. Ils copient les informations de la carte sur une carte vierge, fabriquant ainsi une réplique exacte de la carte originale. Ils peuvent ensuite utiliser cette carte pour effectuer des achats ou retirer de l’argent. Comment retrouver la personne qui a piraté ma carte bleue ?

While using the rise of contactless payments, criminals use concealed scanners to seize card details from individuals nearby. This process will allow them to steal numerous card figures with no Actual physical conversation like defined previously mentioned from the RFID skimming process.

Mes mother and father m'ont commandé une carte pour que je sois autonome financièrement. J'ai toujours de l'argent pour m'acheter ce que je veux vehicle je passes mes commandes moi même maintenant..

EMV playing cards offer you far top-quality cloning safety versus magstripe types simply because chips secure Each and every transaction having a dynamic stability code that may be useless if replicated.

Combining early fraud detection and automated chargeback disputes, SEON empowers eCommerce merchants to stop fraudsters in actual time and greater…

This allows them to talk to carte de débit clonée card readers by very simple proximity, without the need for dipping or swiping. Some check with them as “sensible cards” or “tap to pay” transactions.

Si vous constatez une activité suspecte sur votre compte bancaire, vous devez immédiatement contacter votre banque pour signaler la fraude. La banque effectuera une enquête pour déterminer l’origine de la fraude et pourra travailler avec les autorités compétentes pour poursuivre les criminels. Quelles condamnations pour utilisation frauduleuse de carte bancaire ?

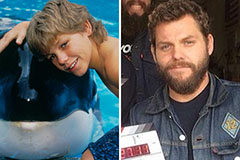

Jason J. Richter Then & Now!

Jason J. Richter Then & Now! Robbie Rist Then & Now!

Robbie Rist Then & Now! Daryl Hannah Then & Now!

Daryl Hannah Then & Now! Erika Eleniak Then & Now!

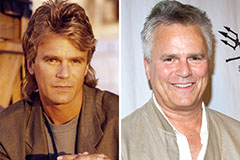

Erika Eleniak Then & Now! Richard Dean Anderson Then & Now!

Richard Dean Anderson Then & Now!